网络攻防技术是网络安全领域的核心内容,涵盖攻击与防御两大方向。以下是其具体内容及高考后的学习准备建议:

一、网络攻防技术的主要内容

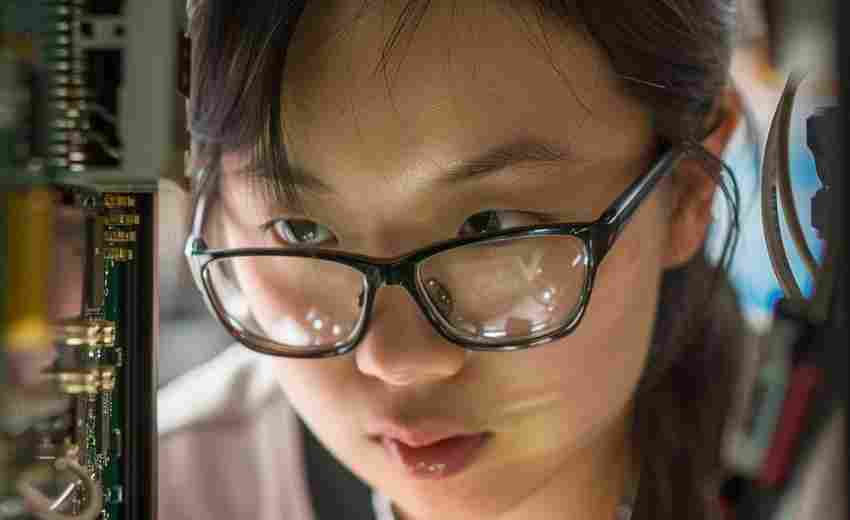

1. 攻击技术

漏洞利用:如SQL注入(通过篡改数据库查询语句窃取数据)、XSS攻击(植入恶意脚本劫持用户会话)和缓冲区溢出(利用程序漏洞执行任意代码)等。网络欺骗:包括DNS劫持(篡改域名解析结果)、CSRF攻击(伪造用户身份发起恶意请求)和假消息攻击(伪造网络层数据包)。拒绝服务攻击:如DDoS攻击(通过大量请求瘫痪服务器资源)。恶意代码:病毒、蠕虫、木马等,用于窃取数据或控制系统。信息收集与扫描:使用Nmap等工具探测网络拓扑、开放端口和服务信息。2. 防御技术

边界防护:防火墙、WAF(Web应用防火墙)、流量清洗系统等,阻止外部攻击。纵深防御:多层防护体系,如入侵检测系统(IDS)、主机加固、加密技术(TLS/SSL)和访问控制(RBAC权限管理)。安全监控与响应:实时日志分析、安全事件响应机制(如SOAR自动化响应)。安全开发与加固:代码审计、漏洞修复、安全编码规范(如OWASP Top 10)。社会工程防御:通过安全意识培训防范钓鱼攻击和身份欺骗。二、高考后如何提前学习网络攻防技术

1. 打牢基础知识

计算机网络:学习TCP/IP协议、网络分层模型(OSI七层)、HTTP/HTTPS协议等。操作系统:熟悉Linux命令(如Kali Linux)、Windows系统安全机制。编程语言:优先学习Python(用于自动化脚本和工具开发),辅以C语言(理解底层漏洞原理)。推荐资源:书籍《TCP/IP详解》《鸟哥的Linux私房菜》;在线课程(Coursera的网络安全基础课)。2. 掌握核心工具与实践

渗透测试工具:Nmap(网络扫描)、Wireshark(流量分析)、Burp Suite(Web漏洞检测)。Metasploit(漏洞利用框架)、SQLMap(自动化SQL注入工具)。实验环境搭建:使用VirtualBox或VMware搭建虚拟化环境,安装Kali Linux和靶机(如Metasploitable)进行攻防演练。参与CTF比赛(如攻防世界、i春秋平台),通过实战提升技能。3. 系统学习攻防技术

攻击技术学习路径:1. Web安全:从SQL注入、XSS等基础漏洞入手,结合DVWA(靶场)实操。

2. 内网渗透:学习横向移动、权限提升(如Windows域渗透)。

3. 逆向工程:使用IDA Pro、OllyDbg分析恶意软件。

防御技术学习路径:1. 安全架构:理解防火墙、IDS/IPS部署原理。

2. 安全运维:学习日志分析工具(ELK Stack)、安全加固(如系统补丁管理)。

4. 考取认证与参与社区

认证推荐:CEH(道德黑客认证)、CISP(注册信息安全专业人员)。社区与资源:加入FreeBuf、看雪论坛等技术社区,关注漏洞公告(如CVE)。阅读《黑客攻防技术宝典》《Web安全深度剖析》等书籍。5. 职业规划与持续学习

发展方向:渗透测试工程师、安全运维工程师、安全研究员等。持续学习:关注行业动态(如零日漏洞)、学习新技术(如云安全、AI对抗攻击)。网络攻防技术涵盖攻击与防御的复杂体系,高考后可从基础理论、工具实践、认证考试三方面入手,逐步构建知识框架。推荐结合在线课程(如Coursera、极客时间)和实战平台(如Hack The Box)进行系统性学习。注意遵守法律规范,所有实践需在授权环境中进行。

推荐文章

高考生如何选择医学方向解析口腔医学的就业前景与报考建议

2025-08-04电子工程的技术前沿是什么

2024-12-06食品科学与工程专业升学考研方向如何影响高考志愿决策

2025-06-15高考报名流程中哪些环节需要特别注意

2025-09-01写作与表达能力的关系是什么

2025-01-07常见的复习资料推荐

2024-12-08金融学:金融行业的就业前景怎么样

2024-11-18山东大学的化学专业研究领域有哪些

2024-12-14法学专业的就业市场如何

2024-12-01统计分析在商业中的应用是什么

2025-02-15